Stärken Sie Ihre Abwehr gegen Phishing

Warum sind alle Konten potenzielle Ziele von Betrügern? Was können Sie tun, um sich zu schützen? Hier sind einige Empfehlungen, wie Sie Ihre Konten für die meisten Arten von Betrug weniger attraktiv machen können.

Gastbeitrag von Identitäts- und Sicherheitsexperte Dario Salice.

Das Internet ist ein Ort der Kommunikation, des Austauschs und der Geschäftsabwicklung. Manche Leute müssen sich für ihre Geschäfte Zugang zu den Konten anderer Leute verschaffen, damit sie ihre betrügerischen Aktivitäten durchführen können. Diese Betrügereien können von gefälschten Werbeklicks über die Verbreitung von Fehlinformationen bis hin zu Lösegeldforderungen oder betrügerischen E-Commerce-Aktivitäten reichen.

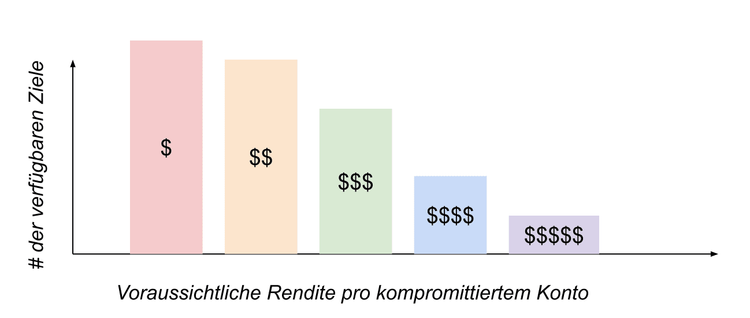

Nicht alle Ziele sind gleich wertvoll

Nicht alle Konten bieten die gleichen Aussichten auf finanziellen Gewinn für diese Angreifer. Das Ökosystem in diesem Teil der kriminellen Unterwelt ist ebenso vielfältig wie das der "guten Wirtschaft". Einige der Betrüger benötigen Zugang zu einer grossen Anzahl von Konten, um ihre wenig einträglichen Geschäfte abzuwickeln, während andere es auf "hochwertige" Ziele abgesehen haben, bei denen sie eine höhere Rendite erwarten.

(Die folgende Grafik soll das Konzept veranschaulichen und spiegelt nicht die tatsächlichen Zahlen oder Verhältnisse in diesen Gruppen wider.)

Ausgehend von der Überlegung, dass nicht alle Ziele gleich sind und nicht alle Angreifer hinter denselben Opfern her sind, finden die Betrüger ihr bevorzugtes Segment auf der Grundlage des geplanten Betrugs und der Ressourcen, die sie für ihre Angriffe einsetzen können.

Mithilfe von Market Intelligence-Methoden versuchen diese Angreifer dann, Ziele zu finden, die mit möglichst geringem Aufwand kompromittiert werden können, um ihre Gewinnspanne zu maximieren.

Unterschiedliche Kosten der Kontoübernahme

So wie nicht alle Ziele gleich wertvoll sind, variieren auch die Kosten eines Hacking-Angriffes in Abhängigkeit von einer Reihe von Aspekten:

Plattform/Dienst: Nicht alle Konten haben das gleiche Mass an eingebauter Sicherheit. Die allgemeine Faustregel, dass eine grössere Plattform sicherer ist als eine kleinere und, dass regulierte Unternehmen wie Banken verpflichtet sind, mehr in den Schutz ihrer Kunden zu investieren, ist sehr vereinfacht, aber wahrscheinlich nicht völlig falsch.

Ihre individuelle Konto Hygiene: Die meisten Kontosysteme bieten ein gewisses Mass an Anpassungsmöglichkeiten, die Sie nutzen können, um die Sicherheitsgrundlagen Ihres individuellen Kontos zu verbessern. Auf diesen Teil konzentriere ich mich in diesem Artikel, denn es liegt in Ihrer Macht und in Ihrem Interesse, die Gefährdung Ihres Kontos unwirtschaftlich zu machen.

Die alte Phishing-Methode ist immer noch gut genug (für die meisten)

Wenn Sie dachten, dass "nur N00bs gephisht werden", dann habe ich enttäuschende Nachrichten für Sie. Phishing ist eine Art von Angriff, den es schon seit Jahrzehnten gibt. Der erste bekannte "moderne" Phishing-Angriff soll in den 1990er Jahren stattgefunden haben, als bösartige Täter ihre Opfer dazu brachten, ihnen ihre AOL (America Online)-Passwörter zu geben, nachdem sie ihnen bösartige Links per Messenger geschickt hatten.

Obwohl die Angriffsmethoden einen schlechten Ruf haben, überschätzen viele Menschen ihre Fähigkeit, Phishing-Angriffe zu erkennen; sie sind immer noch ein mächtiges Werkzeug. Wenn Sicherheitsspezialisten meinen, sie könnten den Leuten sagen, sie sollten nach Rechtschreibfehlern oder alten Logos Ausschau halten, um Phishing-Angriffe zu erkennen, dann bekomme ich eine Gänsehaut. Wenn Ihre Verteidigungsstrategie auf der Unfähigkeit oder Faulheit des Angreifers beruht, richtig zu schreiben, begeben Sie sich auf dünnes Eis.

In etwa einer Stunde fertig

Ein Beispiel dafür, wie einfach und leistungsfähig Phishing sein kann, ist ein kostenloses Tool namens evilginx2. Mit Hilfe dieses Tools und Dutzenden von Anleitungen im Internet können Sie Ihre eigene Phishing-Site in weniger als einer Stunde erstellen. Alles, was Sie brauchen, ist ein Cloud-Service wie Digital Ocean und eine Domain.

Die Installation ist einfach:

- Installieren Sie das Evilgix-Paket auf Ihrer Linux-Installation

- Registrieren Sie eine Domain und nehmen Sie einige Änderungen an Ihrem Domain-Namen-Server vor.

- Wählen Sie einen der Dienste, die Sie imitieren möchten. Vorlagen für beliebte Dienste wie Twitter, Instagram, Microsoft, etc. sind bereits vorinstalliert.

- Erstellen und teilen Sie einen Link, über den Ihr Opfer auf der gefälschten Anmeldeseite landet

Was dann passiert, ist fast magisch. Sobald der Angreifer sein Opfer dazu bringt, auf den Link zu klicken, durchläuft es einen Anmeldevorgang, der von dem echten Vorgang nicht zu unterscheiden ist. Anstatt ihre Anmeldedaten an die richtige Website zu übermitteln, senden sie sie an die gefälschte Website, die vom Angreifer kontrolliert wird, der sie dann in Echtzeit zur Anmeldung auf der richtigen Website verwendet. Da dies in Echtzeit geschieht, werden auch die meisten 2-Faktor-Authentifizierung Methoden umgangen - FIDO-Sicherheitsschlüssel sind die einzigen Methoden, die nicht umgangen werden können - und verschaffen dem Bösewicht Zugang zu Ihrem Konto.

EvilGinx2 fungiert als Proxy zwischen dem Opfer und dem Dienst, bei dem man sich anmelden möchte.

Wie Sie Ihr Konto widerstandsfähiger gegen Angriffe machen können

Wie oben erwähnt, konzentriert sich dieser Artikel darauf, was Sie tun können, um die Widerstandsfähigkeit Ihrer Online-Konten zu erhöhen. Keine dieser Empfehlungen ist als Allheilmittel gedacht, aber jede von ihnen ist eine umsetzbare Empfehlung, die es für die meisten Arten von Betrug wirtschaftlich weniger attraktiv macht.

Schritt 1) Passwort-Hygiene

Achten Sie darauf, dass Ihre Passwörter eindeutig und einigermaßen komplex sind. Verwenden Sie einen Passwort-Manager, um komplexe Passwörter zu erstellen, und verwalten Sie sie an einem sicheren Ort, damit Sie sie nicht verlieren. Sie auf ein Blatt Papier zu schreiben ist (für die meisten) besser als vorhersehbare Passwörter wie 1234, Ihre Telefonnummer oder etwas "Schlaues" wie "S3cur!ty" zu verwenden.

Schritt 2) Zwei-Faktoren-Authentifizierung (2FA)

Selbst das stärkste Passwort kann durch Phishing abgefangen werden. Daher ist das Hinzufügen einer zusätzlichen Schutzebene eine effektive Möglichkeit, die Sicherheits-Postur Ihres Kontos zu erhöhen. Während die meisten Plattformen die Zwei-Faktor-Authentifizierung anbieten, bei der Sie einen kurzlebigen und nur einmalig zu verwendenden Code per SMS erhalten, bieten einige auch Alternativen mit anderen Sicherheitsmerkmalen an. Im Allgemeinen lassen sich die verschiedenen Methoden, die von den meisten Plattformen angeboten werden, nach ihrem Schutzniveau von (relativ) niedrig bis hoch einstufen:

Tief:

- Einmaliger Code per E-Mail zugesandt

- Einmaliger Code per SMS zugesandt

Mittel:

- Über Authenticator-Apps (z. B. Google Authenticator, authy usw.) generierter Code

- Push-Benachrichtigung mit zusätzlichen Informationen über Anmeldeversuche (z.B. Herkunft, Gerät, etc.)

Hoch:

- FIDO 2 Security Keys (see Schritt 3)

FIDO 2 Sicherheitsschlüssel (siehe Schritt 3)

FIDO (Fast Identity Online) ist eine Reihe von Standards, die von der FIDO Alliance entwickelt wurden, einem Industriekonsortium mit Mitgliedern wie Google, Microsoft, Apple, Yubico, Visa und anderen. Der aktuelle Satz von Standards zur Definition von Hardware-Sicherheitsschlüsseln wird FIDO2 genannt.

FIDO2-zertifizierte Sicherheitsschlüssel sind eine sehr sichere Methode zur Authentifizierung und werden von einer wachsenden Anzahl von Plattformen und Diensten unterstützt. Bei den meisten Diensten, die FIDO2 unterstützen, können Sie Ihren Sicherheitsschlüssel als 2-Faktor-Methode registrieren.

Einige der Vorteile von Sicherheitsschlüsseln im Vergleich zu anderen 2FA-Methoden sind:

- Die Authentifizierung mit FIDO-Sicherheitsschlüsseln kann nicht gefälscht oder von Angreifern abgefangen werden, da sie sicherstellen, dass der Client mit dem richtigen Server kommuniziert und nicht mit einer gefälschten Phishing-Seite. Die FIDO-Authentifizierung beruht nicht auf einem Wissens Faktor, der von einem Angreifer gestohlen oder erraten werden kann. Die Verwendung eines FIDO2-Sicherheitsschlüssels schützt Sie vor raffinierten Phishing-Angriffen, da die Schlüssel nur funktionieren, wenn sie auf der richtigen Website oder App verwendet werden.

FIDO2-Sicherheitsschlüssel sind zwar ein großer Schritt nach vorn und vereiteln auf deterministische Weise die häufigsten Arten von Angriffen, die für die Übernahme von Konten genutzt werden, aber sie bringen auch Herausforderungen und Einschränkungen mit sich.

- Die Kosten für einen FIDO-Sicherheitsschlüssel können bis zu CHF 50 betragen, je nach Anbieter, Typ und zusätzlichen Anforderungen Es kann eine logistische Herausforderung sein, sicherzustellen, dass jeder im Unternehmen einen Sicherheitsschlüssel hat und bei Verlust einen Ersatz bekommen kann.

- Nicht alle Verbraucher- und Unternehmen Tools unterstützen FIDO 2 Security Keys. Für Unternehmen ist es sinnvoll, so viele dieser Tools wie möglich mit der SSO-Funktionalität (Single Sign-on) eines zentralen Identity Providers zu verbinden und Sicherheitsschlüssel für alle Logins und für die Step-up-Authentifizierung zu verlangen.

Auch wenn wir noch nicht bereit sind, uns vollständig von Passwörtern zu verabschieden, so sind diese Vorschläge doch praktikable Schritte, um unsere Abhängigkeit von Passwörtern zu verringern.

Ergreifen Sie Massnahmen, um zu verhindern, dass Sie Opfer eines Phishings werden - es ist gar nicht so schwer!

Über den Autor

Dario Salice ist ein erfahrener Produktmanager und Experte auf dem Gebiet der Identität und Sicherheit. Er hat bei Google und Meta (Facebook) gearbeitet und war Vorstandsmitglied der FIDO Alliance, wodurch er einen umfassenden Einblick in diesen Bereich gewinnen konnte. Derzeit baut er ein Boutique-Consulting-Unternehmen rund um Sicherheit und Produktmanagement auf.

FAQ:

Q: Was kann ich tun, wenn ein von mir genutzter Dienst FIDO nicht unterstützt? A: Idealerweise verbinden Sie alle Ihre Arbeitsmittel mit Ihrem zentralen Identitätssystem unter Verwendung von SSO. Auf diese Weise profitieren Sie von der Security Baseline, die Sie für Ihre Kernkonten haben. Wenn SSO nicht unterstützt wird (in Ihrer Schicht), stellen Sie sicher, dass jede Art von 2FA aktiviert ist.

Q: Welcher Dienst unterstützt SSO, 2FA und FIDO? A: Für 2FA-Unterstützung besuchen Sie 2fa.directory und für eine Liste mit Diensten, die FIDO unterstützen, bietet Yubico eine umfassende Liste. Eine Übersicht über Dienste, die SSO nur für höhere Stufen anbieten, finden Sie auf sso.tax.

Wie GObugfree es Ihnen erleichtert, Ihr Konto zu schützen

Wir von GObugfree nehmen die Security unserer Kunden und Friendly Hacker ernst. Mit dem neuesten Release der GObugfree Plattform können die Accounts mit Security Keys wie Yubikeys geschützt werden, dies als Erweiterung der bisherigen 2FA mittels Authenticator-Apps. Die Security Keys können in Ihrem Benutzerkonto hinzugefügt werden. Nach Möglichkeit sollte diese Option gewählt werden. Sollten Sie hierzu Fragen haben, können Sie uns jederzeit kontaktieren.

Zudem haben wir unsere Mitarbeitende mit Security Keys ausgestattet. Diese werden in geschäftlichen und privaten Accounts verwendet.